Tehdit avcılığının bir çok tanımı vardır. Bu tanımlardan bir tanesi “ağ içerisindeki anomali durumların proaktif bir biçimde analiz edilmesi sürecini kapsamak” olarak söylenebilir.

Tehdit avcılığı günümüzde oldukça büyük bir öneme sahiptir. Bu önemin başlıca nedenleri arasında; geçmişte yaşanan ama tanımlanamayan olayların tespiti, ortamın daha iyi anlaşılması, zayıf yönlerin tespiti, yanlış yapılandırma ve politika ihlallerinin tespiti gösterilebilir. Bunun gibi başlıca nedenlerin bütünsel olarak karşılığı ise, riski azaltma olarak değerlendirilebilir.

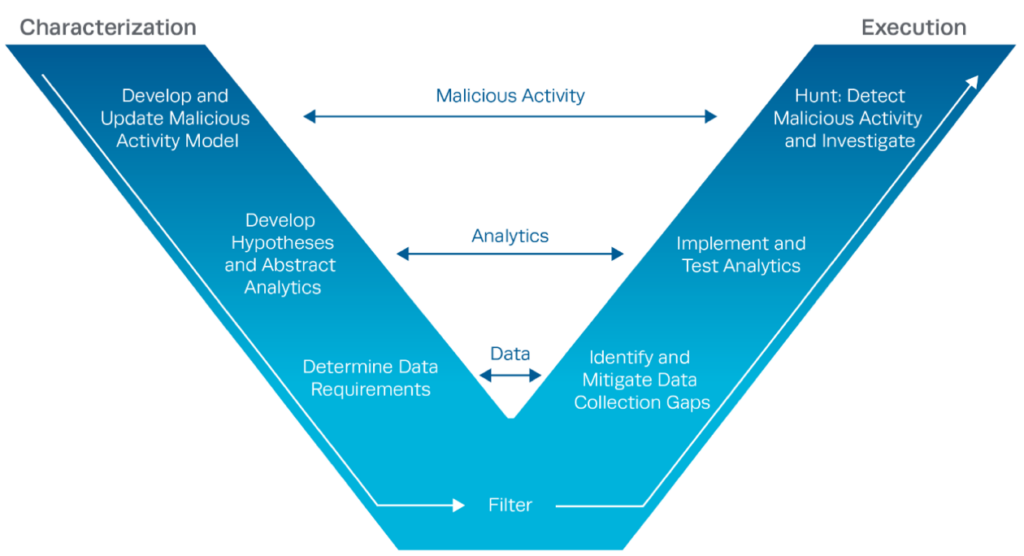

Tehdit avcılığı çalışmalarında, bizlere yardımcı olabilmesi açısından “V Model” referans alınmaktadır.

Kötü amaçlı bir etkinliğin karakterizasyonu; bir saldırganın kullanabileceği tüm TTP’leri belirlemek için genel saldırgan davranış modelini geliştirmek veya güncellemekle başlamaktadır.

Bu aşamada tespit yaklaşımlarındaki iki terim karşımıza çıkmaktadır: Precision (Kesinlik) ve Recall (Duyarlılık)

| Anomali | Zararsız | |

| Tespit Edilen | Doğru Pozitif | Yanlış Pozitif |

| Tespit Edilmeyen | Yanlış Negatif | Doğru Negatif |

Precision : Doğru Pozitif / Doğru Pozitif + Yanlış Pozitif

Recall : Doğru Pozitif / Doğru Pozitif + Yanlış Negatif

Çoğu zaman bunlardan birini iyileştirmek, diğerini kötüleştirmektedir.

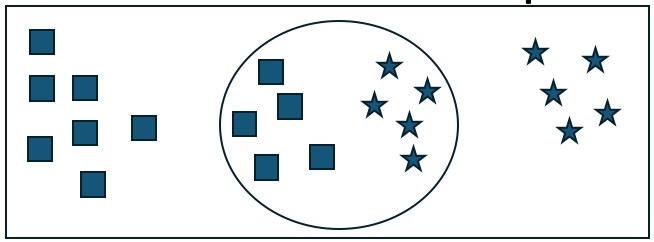

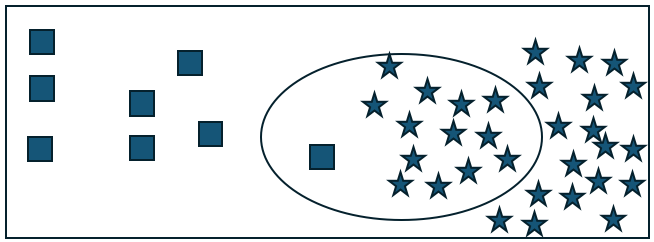

Örnek1 : Karelerin tespit edilmesi

| Anomali(Kare) | Zararsız(Yıldız) | |

| Tespit Edilen | TP 5 | FP 5 |

| Tespit Edilmeyen | FN 7 | TN 5 |

| Toplam | 12 | 10 |

%50 Precision : Doğru Pozitif / Toplam Pozitif = 5/10

%42 Recall : Doğru Pozitif / Toplam Anomali = 5/12

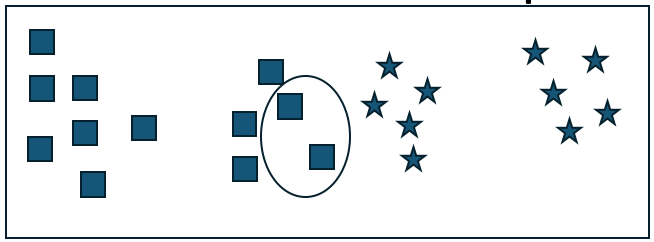

Örnek2 : Karelerin tespit edilmesi

| Anomali(Kare) | Zararsız(Yıldız) | |

| Tespit Edilen | TP 2 | FP 0 |

| Tespit Edilmeyen | FN 10 | TN 10 |

| Toplam | 12 | 10 |

%100 Precision : Doğru Pozitif / Toplam Pozitif = 2/2

%17 Recall : Doğru Pozitif / Toplam Anomali = 2/12

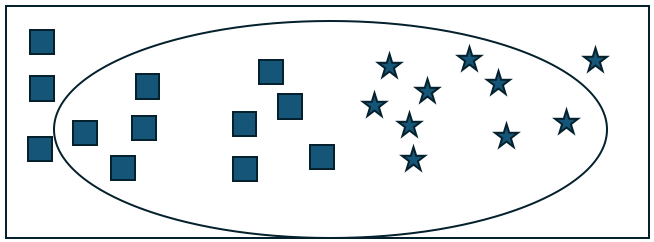

Örnek3 : Karelerin tespit edilmesi

| Anomali(Kare) | Zararsız(Yıldız) | |

| Tespit Edilen | TP 9 | FP 9 |

| Tespit Edilmeyen | FN 3 | TN 1 |

| Toplam | 12 | 10 |

%50 Precision : Doğru Pozitif / Toplam Pozitif = 9/18

%75 Recall : Doğru Pozitif / Toplam Anomali = 9/12

Kural geliştirme sürecinde nadir olay veya durumları yakalayabilmek için Low Base Rate (Düşük Temel Oran) dikkate alınması gereken önemli bir faktördür. Burada ilk adım olarak, veri ambarınızdaki normalin dışında olabilecek olaylara ilişkin özellikleri ve örüntüleri belirlemek olacaktır. Bu aşamadan sonraki süreç; özelliklerin belirginleştirilmesi, kural geliştirme ve iyileştirme çalışmaları olarak süre gelmektedir.

Örnek4 : Low Base Rate

| Anomali(Kare) | Zararsız(Yıldız) | |

| Tespit Edilen | TP 1 | FP 13 |

| Tespit Edilmeyen | FN 7 | TN 18 |

| Toplam | 8 | 31 |

%7,14 Precision : Doğru Pozitif / Toplam Pozitif = 1/14

%12,5 Recall : Doğru Pozitif / Toplam Anomali = 1/8

Geleneksel tespit yöntemlerine değinecek olursak, karşımıza aşağıdaki liste çıkıyor olacaktır.

İmza tabanlı (Signature Based) : Tespit edilen her bir karenin daire içerisine alınması durumu.

İzin Listesi (Allow – Deny List) : Tüm yıldızların belirlenmesi

Anomali Tabanlı (Anomaly Based) : İstatiksel , küme yakınında olan kare veya yıldızın normal olması, diğer veriler için uyarı çıkarılması

(*)Geleneksel yöntemlerin her birinin kendisine özel olarak artı ve eksi noktaları bulunmaktadır.

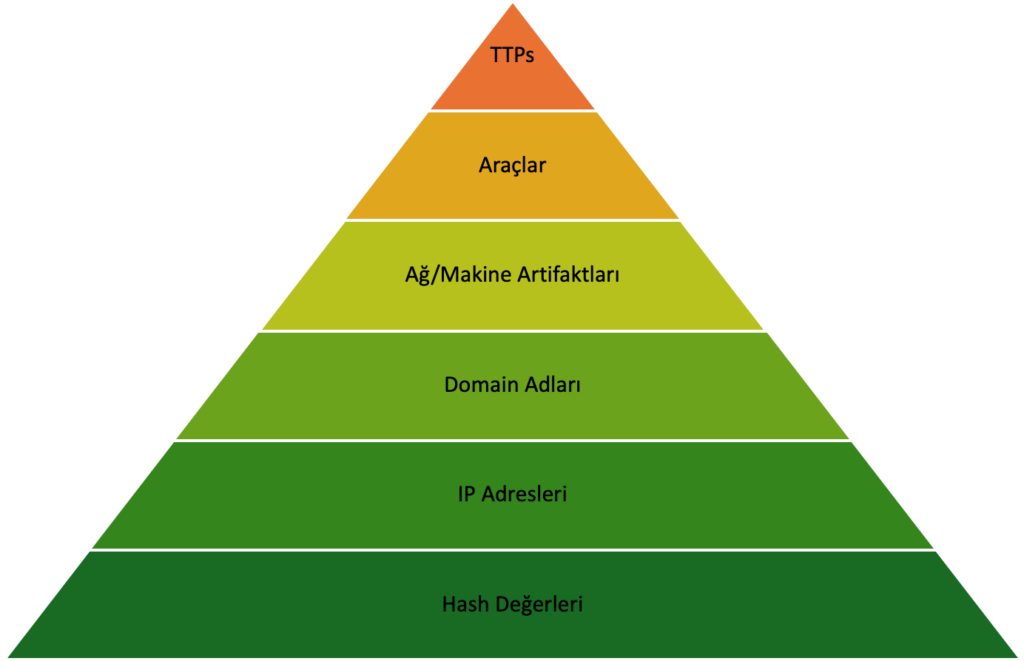

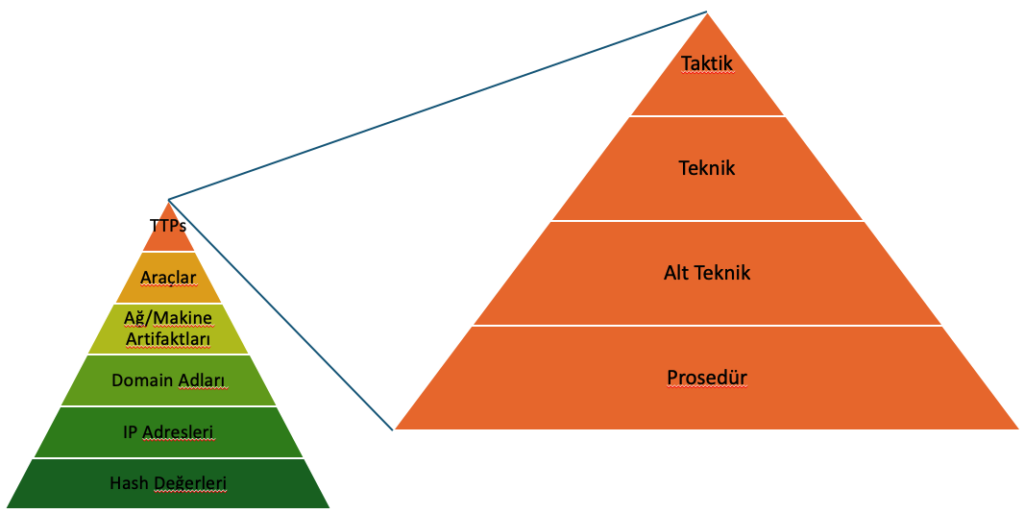

Modern tespit yöntemi olarak karşımıza TTP (teknik, taktik ve prosedür) çıkmaktadır.

TTP karakterizasyonuna bakacak olursak;

-Geliştirmesi maliyetlidir.

-Değişmezlerin iyi belirlenmesi gerekir.

-Tespitin yapılmak istendiği teknoloji ile orantılı kısıtlaması vardır.

David Bianco tarafından tasarlanan Pain Pramidi’nin en üst kısmında konumlanmaktadır.

TTP’ler değişmezlere odaklanır ve değiştirilmesi oldukça zordur.

TTP tabanlı kural geliştirilmeye başlamadan, önceliklendirmelerin yapılması gerekmektedir. Bunlar;

Amacı Tanımlama ve Efor Önceliklendirme, Teknolojiye Göre Önceliklendirme, İşe Olan Etkisine Göre Önceliklendirme, Davranışsal Önceliklendirme olarak kategorize edilebilir.

Örnek : APT3 Kalıcılık

Windows OS APT3 kalıcılık teknikleri

– ASEP

– Hesap Oluşturma

– Windows Servisleri

– Erişilebilir Özellikler

– DLL-Sideloading

– Zamanlanmış Görev

– Domain Kullanıcıları

Hassas bilgilere sahip geliştirici sistemlerine odaklanma

Savunma Açıklığı : Zamanlanmış Görev